Digitale Souveränität ist mittlerweile in aller Munde und es wird aus vielen Perspektiven darüber berichtet. Aber welche Möglichkeiten haben Organisationen heute, ihre eigene Souveränität mit den heute zur Verfügung stehenden Mitteln zu steigern? In unserem Whitepaper "Digitale Souveränität im Cloud-Zeitalter" haben wir uns mit dieser Frage beschäftigt und die in der Debatte am meisten genannten Hebel untersucht: Verschlüsselung, Multi-Cloud, OpenSource, Kontrolle der Wertschöpfung, Eigenleistung, Public Cloud und Software-Flow. In diesem Artikel erläutern wir das Vorgehen unserer Analyse und geben einen Einblick in die Ergebnisse.

Die Anforderungen an den Staat in der digitalen Welt sind gestiegen

Die Erwartungen der Bürger an die Rolle der öffentlichen Hand haben sich mit zunehmender Digitalisierung gewandelt. Der Staat soll nicht nur Daten und Infrastrukturen unter Kontrolle behalten, er soll auch digital leistungsfähiger werden. Der IT-Planungsrat definierte 2019 digitale Souveränität wie folgt: Öffentliche Institutionen sollen „ihre Rolle in der digitalen Welt selbstständig, selbstbestimmt und sicher ausüben können“.

Die Anforderungen insbesondere der BürgerInnen an die Rolle des Staates haben sich geändert. Nicht nur soll er sorgsam und vertraulich mit den Daten der BürgerInnen umgehen, er soll sie auch zu deren Nutzen einsetzen. Seien es die Corona-Warn-App, der Bafög-Antrag oder die digitale Patientenakte, die Erwartungen an die digitale Leistungsfähigkeit des Staates sind gestiegen. BürgerInnen wissen, was technisch möglich ist und fordern dies von Ministerien, Bürgerämtern und Krankenhäusern ein.

1. Schritt – die Souveränitäts-Debatte differenzieren

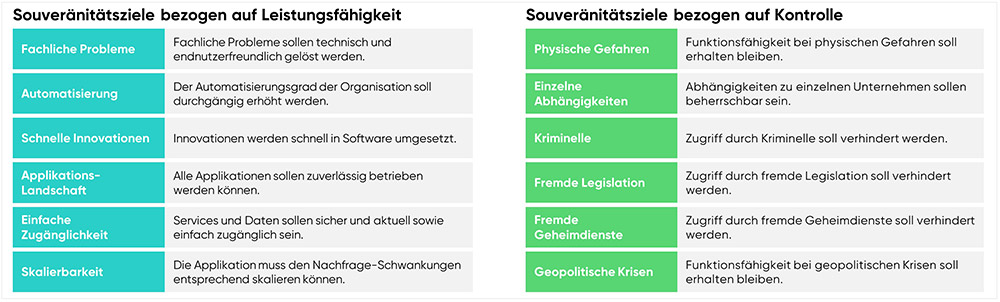

Zuerst haben wir den Begriff „Souveränität“ in jeweils sechs spezifische Souveränitätsziele für Leistungsfähigkeit und Kontrolle differenziert. Siehe dazu auch die beiden Artikel zu Leistungsfähigkeit und Kontrolle.

2. Schritt – Hebel identifizieren

Im nächsten Schritt haben wir jene sieben Hebel identifiziert, die im medialen Diskurs am häufigsten als Mittel zur Steigerung der Souveränität in Erscheinung treten:

| Hebel | Beschreibung | Beispiele |

| Verschlüsselung | Daten und Kommunikation werden verschlüsselt, es werden besondere Schlüsselverfahren genutzt und die Schlüssel selbst werden gesondert verwaltet. | Encryption at transit, at rest, at compute, bring-your-own-key, hold-your-own-key, double key encryption, quantum safe, … |

| Multi-Cloud | Anwendungen werden auf mehrere Clouds verteilt, Architektur und Betrieb von werden entsprechend angepasst, übergreifende Steuerungsprozesse werden etabliert. | Multi-Cloud, Hybrid Cloud, Graceful Degradation, API Layer, Container-Orchestrierung, … |

| Open Source | Der Code der genutzten Software ist frei verfügbar und kann gemäß der eigenen Bedarfe angepasst werden. | OpenStack, Linux, Kubernetes, log4j, dPhoenix, LibreOffice, … |

| Kontrolle der Wertschöpfung | Software und Hardware unterliegen besonderen Anforderungen oder Regulierung und werden hinsichtlich dieser kontrolliert. | C5-Zertifizierung, Collaborative Cloud Audit Group (CCAG), „rote Linien“ des BSI, … |

| Eigenleistung | Der Nutzer der IT erbringt die gesamte Leistung oder Teile der Wertschöpfung eigenständig. | Lieferantensteuerung, Architektur, Software-Entwicklung, Betrieb, Hardware-Design, … |

| Public Cloud | Der Nutzer konsumiert frei am Markt verfügbare Standard-IT-Services für Infrastruktur & Middleware oder mit fachlicher Ausrichtung wie Sales oder Workplace. | AWS, Azure, GCP oder Google Workplace, O365, Salesforce, Deepl, Okta, … |

| Software-Flow | Die Organisation übernimmt Best-Practices aus Software-Unternehmen um die Fluss von der Idee bis zur funktionierenden Applikation zu optimieren. | Agile, SAFe, Scrum, CI/CD, DevOps, SRE, automatische Tests, entkoppelte Architekturen, API Management, … |

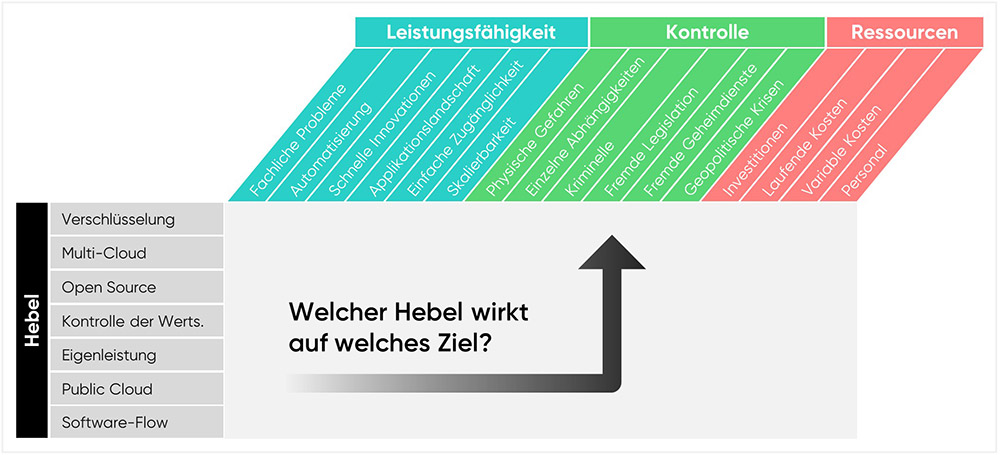

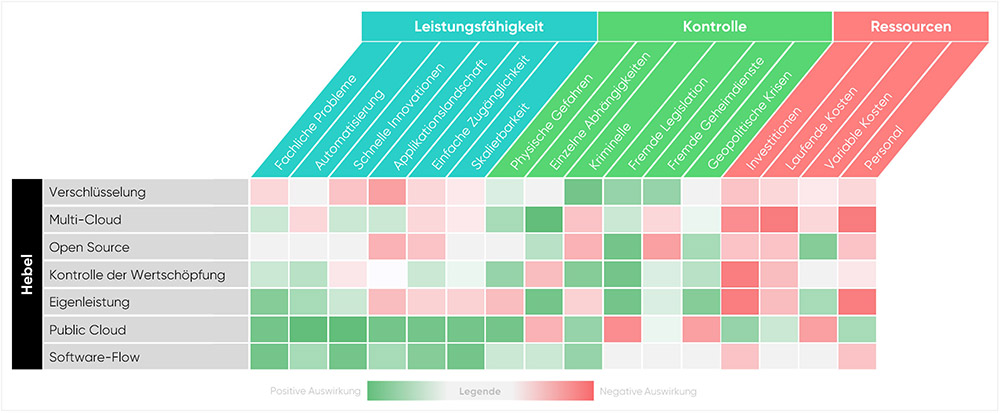

3. Schritt: Wirksamkeit der Hebel auf Souveränitätsziele analysieren

Mit Hilfe einer Matrix haben wir im Anschluss bewertet, wie diese Maßnahmen auf die Erreichung der Souveränitätsziele einwirken. Da sich hinter den einzelnen Hebeln in der Praxis häufig unterschiedliche Anwendungsfälle verbergen, die mitunter gegenläufige Wirkungen auf ein Souveränitätsziel haben können, haben wir eine Mischbewertung vorgenommen.

Für den jeweiligen Hebel haben wir zusätzlich eine Bewertung der notwendigen Ressourcen, sowohl finanzielle als auch personelle, durchgeführt. In Summe wurden 112 Hebel/Ziel-Kombinationen überprüft und bewertet. Übrigens lassen sich alle Bewertungen und Details in der Excel-Datei einsehen, die im Download zum Whitepaper Artikel zu finden ist.

4. Schritt – Inhaltliche Abwägung auf eine Kennzahl reduzieren

Die Bewertung, die wir vorgenommen haben, ist eine Reduktion der komplexen Abwägung der Wirkung eines Hebels auf ein Souveränitätsziel auf eine einzelne Kennzahl. Diese kann von -10 (Stark negativer Einfluss) bis +10 (stark positiver Einfluss) ausfallen. Wir haben diese Abwägung basierend auf unserer Einschätzung der Marktbedarfe insgesamt getroffen. Je nach individueller Situation und Prioritäten des jeweiligen Unternehmen kann diese natürlich anders ausfallen.

Die Bewertung wurde farblich visualisiert. Rot (mit entsprechenden Schattierungen) bedeutet, dass der Hebel überwiegend negativ auf das Souveränitätsziel wirkt. Grün (mit entsprechenden Schattierungen) dagegen deutet auf eine überwiegend positive Wirkung hin.

Ergebnisse der Hebel-Analyse

Die Ergebnisse der Hebel-/Zielmatrix sind umfangreich. Kurz zusammengefasst lauten sie wie folgt: Verschlüsselung schützt besonders vor Kriminellen, Multi-Cloud vor Abhängigkeiten gegenüber einzelnen Unternehmen und Open-Source-Software vor fremder Legislation und geopolitischen Abhängigkeiten. Die Kontrolle der Wertschöpfungskette („rote Linien des BSI“) ermöglicht den Zugang zu überlegener Technologie, erhöht aber einzelne Abhängigkeiten. Eigenleistung in Architektur und Steuerung verbessert sowohl Leistungsfähigkeit als auch Kontrolle. Die Nutzung der Public Cloud verbessert besonders die Leistungsfähigkeit, führt aber zu geopolitischen Abhängigkeiten sowie Risiken beim Zugriff fremder Legislationen. Die Optimierung der eigenen Organisation anhand der Best-Practices der Software-Branche bringt Vorteile in allen Bereichen, erfordert aber die organisationsinterne Bereitschaft zum Wandel.

Was folgt nun?

Die Experten von cloud ahead haben jeden der Hebel auf sechs Leistungsfähigkeits- und sechs Kontrollziele sowie hinsichtlich vier Ressourcenaspekte untersucht. Hinter jeder dieser 16 Kennzahlen ist eine Abwägung hinterlegt.

Im Rahmen der nun folgenden Artikelreihe werden wir jeden der sieben Hebel erläutern und mit verständlichen Beispielen versehen. Ziel ist den Einfluss des Hebels auf die definierten Souveränitätsziele darzustellen und zu zeigen, welche Maßnahmen Organisationen ergreifen können, um ihre spezifischen Souveränitätsziele zu erreichen.